Společnost Cloudflare díky svým více než 200 datacentrům, jež chrání více než 3 miliony zákazníků, poskytla velmi zajímavou statistiku DDoS útoků a jejich trendů.

Než si tyto trendy představíme podrobněji, je namístě si zopakovat co to jsou a jak vznikají DoS a DDoS útoky, co tím útočníci sledují. DoS (Denial of Service) neboli česky odmítnutí služby spočívá v taktice útočníka omezit nebo znemožnit fungování nějaké konkrétní služby, například webové stránky, API rozhraní nebo mailového serveru. Útok může probíhat na různých vrstvách OSI modelu a jako příklad můžeme uvést ICMP nebo SYN flood.

Standardní DoS útok probíhá z jednoho stroje, a proto není tak ničivý. Avšak jeho odvozenina DDoS (Distributed Denial of Service) probíhá z velkého množství ovládaných strojů nebo zařízení a jeho následky mohou být katastrofální. Útočníci si svou síť ovládaných zařízení budují pomocí dalších útoků a infekcí. Neomezují se jen na klasické počítače, ale jejich otroky se mohou stát i další zařízení jako například IP kamery, dětské chůvičky a další IoT věci připojené k internetu. A bohužel velmi často se slabým nebo zcela bez zabezpečení.

Existují různé způsoby měření velikosti útoku L3 / 4 DDoS. Jedním z nich je objem provozu, který poskytuje, nebo jeho „bitrate“ (měřeno v gigabitech za sekundu). Dalším je počet doručených paketů nebo „rychlost paketů“ (měřeno v paketech za sekundu). Útoky s vysokými bitovými rychlostmi se pokoušejí nasytit síťová spojení cíle na poslední míli a útoky s vysokými paketovými rychlostmi se snaží přemoci směrovače nebo jiná hardwarová zařízení v cestě. Další veličinou, jež nás zajímá je trvání útoku. Zajímavostí je, že nejdelší zaznamenaný útok trval 509 hodin, což je skoro 21 dní.

Pro pochopení odkud útoky pochází je potřeba se podívat na statistiky hraničních datových center společnosti Cloudflare. Důvodem je fakt, že v případě L3/L4 útoku může útočník podvrhnout zdrojovou IP adresu ve snaze zakrýt původce útoku.

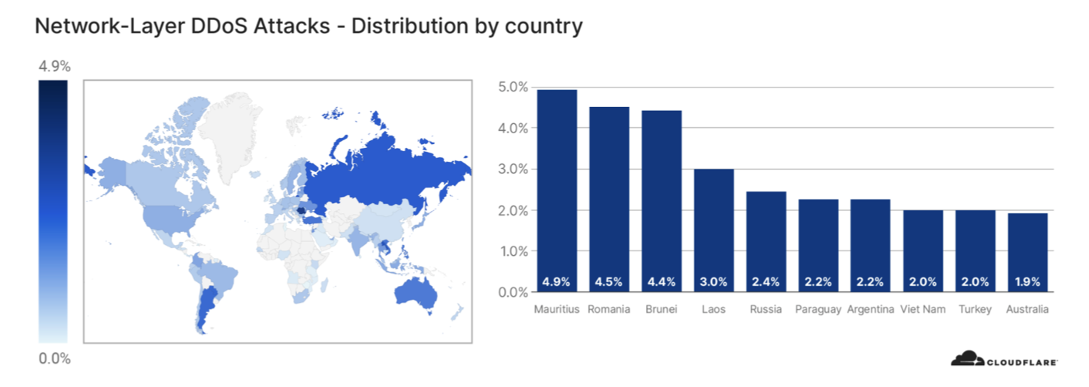

V tomto reportu je měřen poměr útočného provozu v porovnání s provozem normálním v dané geografické lokalitě. Cloudflare může zajistit velkou přesnost těchto dat díky více než 200 data centrům ve více než 100 zemích po celém světě.

Ve 4. čtvrtletí lze pozorovat velmi zajímavý postřeh – nejvyšší poměr útočné komunikace byl zaznamenala datacentra na Mauriciu, v Rumunsku a v Bruneji. Konkrétně šlo o 4,4 % – 4,9 % veškerého provozu v daném státě. Pro názornější představu téměř 5 z každých 100 bajtů je součástí útočného provozu. Tato fakta značí zvýšené aktivity botnetů v těchto zemích.

Možná si kladete otázku, proč zrovna tyto 3 státy? Vysvětlení je možná překvapivé, podívejme se podrobněji si první dvě místa žebříčku:

Mauricius – V tomto ostrovním státě došlo v srpnu 2020 při ztroskotání tankeru k obří ekologické havárii, při které uniklo do oceánu přibližně 4 000 tun ropy a byl zničen unikátní ekosystém. Jelikož je tím přímo ohrožen turismus, jenž je hlavním zdrojem příjmu pro většinu obyvatelstva, tak situace vyústila v protesty proti vládě volající po rezignaci premiéra. Ta je i po několika měsících nadále velmi nepřehledná, a to je podhoubím pro hackerské aktivity.

Rumunsko – v případě tohoto evropského státu mohou být v pozadí dvě události, jež se odehrály v závěru roku 2020. První byly parlamentní volby, které končily 6. prosince. Navíc, 9. prosince EU oznámila, že Rumunsko bude hostitelem nového evropského výzkumného centra v oblasti kybernetické bezpečnosti (European Cybersecurity Industrial, Technology and Research Competence Centre – ECCC). Další možné vysvětlení je fakt, že Rumunsko je země s nejlevnějším super-rychlým připojením k internetu, což umožňuje vést z této země útoky s obřím množstvím dat.

DDoS útoky stále zůstávají významnou hrozbou a ohrožením pro internetovou infrastrukturu. Jejich zdánlivý pokles mezi třetím a čtvrtým čtvrtletím loňského roku byl spíše vyvolaný výrazným zvýšením s počátkem pandemie Covid-19. Pochopením vývoje a vývojových trendů takovýchto útoků nám umožní včas přijmout obranná opatření, která je mohou částečně nebo zcela eliminovat.